Personal blog of Alexey Komarov about information security, especially — industrial cybersecurity.

14 июня 2016

[уязвимость] Siemens устранила уязвимости в АСУ ТП SIMATIC

[аналитика] Кибербезопасность на бескрайних морях

Хакеры придумали, как обойти двухфакторную аутентификацию Google обманом пользователя

Взломы, шпионская малварь, утечки данных, — аккаунты подвергаются компрометации самыми разными путями, и со всех сторон пользователи слышат совет: «включайте двухфакторную аутентификацию». Хотя этот дополнительный слой безопасности призван снизить шансы злоумышленников на успех, даже он срабатывает далеко не всегда. Так, исследователь обнаружил, что киберпреступники придумали новый способ обхода двухфакторной аутентификации аккаунтов Google.

Сегодня двухфакторную аутентификацию предлагают практически все уважающие себя сайты и сервисы, от Facebook до ресурсов правительственных учреждений. Дополнительный слой защиты действительно уберегает пользователей от множества проблем, а сама процедура авторизации по-прежнему проста: в основном двухфакторная аутентификация реализована посредством получения SMS-сообщения с одноразовым кодом, который нужно ввести на сайте.

Конечно, существует мобильная малварь, способная перехватывать SMS-сообщения от банков и других сервисов. Благодаря ней коды аутентификации отправляются прямиком в руки злоумышленников. Но подобные вредоносы, к счастью, пока не распространяются со скоростью лесного пожара, как это происходит, к примеру, с криптовымогательским ПО.

Исследователь Алекс Маккау (Alex MacCaw), один из сооснователей Clearbit.com, пишет, что основной проблемой пользователей по-прежнему остается «прокладка между стулом и клавиатурой». То есть они сами.

Маккау обнаружил новую вредоносную кампанию, основной которой служат социальная инженерия и хитрость. Исследователь рассказывает, что недавно он получил подозрительное SMS-сообщение, якобы написанное Google:

«(Уведомление от Google™) Недавно мы обнаружили подозрительную попытку входа в ваш аккаунт jschnei4@gmail.com с IP-адреса 136.91.38.203 (Вакавилл, Калифорния). Если вы не пытались авторизоваться из этого места и хотите чтобы работа вашего аккаунта была временно приостановлена, пожалуйста, ответьте на это уведомление шестизначным кодом верификации, который вы получите в ближайшее время. Если попытку авторизации предпринимали вы, просто проигнорируйте данное предупреждение», — гласит SMS.Злоумышленники действуют изобретательно и заранее подготавливают жертву к получению одноразового кода двухфакторной аутентификации, который неизбежно будет отправлен на номер владельца аккаунта Google, когда хакеры попытаются авторизоваться. Фактически, после получения такого SMS, неподготовленный пользователь будет считать, что отправляет код «в Google», хотя на самом деле он своими руками даст взломщикам «зеленый свет» и позволить им осуществить хак.

Неизвестно, насколько массовый характер носит новый вредоносный спам. Похоже, старая добрая социальная инженерия никогда не выйдет из моды.

Be warned, there's a nasty Google 2 factor auth attack going around. pic.twitter.com/c9b9Fxc0ZC— Alex MacCaw (@maccaw) June 4, 2016Фото: iStock

АНБ изучает способы взлома электрокардиостимуляторов

Спецслужба рассматривает возможность получения информации через медицинские приборы.

С ростом популярности «Интернета вещей» увеличивается число потенциальных векторов кибератак, что делает «умные» устройства привлекательной целью не только для хакеров, но и для спецслужб. Как сообщает издание The Intercept, Агентство национальной безопасности США изучает способы получения необходимых данных через медицинские приборы, начиная с термостатов и заканчивая электрокардиостимуляторами.

Как сообщил заместитель директора АНБ Ричард Леджетт (Richard Ledgett) в ходе своего выступления на конференции в Вашингтоне, посвященной военным технологиям, сотрудники спецслужбы «прямо сейчас рассматривают такую возможность с точки зрения исследований». Леджетт полностью согласен с тем, что для отслеживания террористов и иностранных шпионов существуют гораздо более простые способы. Однако, по его словам, медицинские устройства также могут предоставлять АНБ полезную информацию. На вопрос о том, чем станет для сотрудников спецслужбы обработка данных миллиардов подключенных к интернету устройств, золотым дном или ночным кошмаром в плане безопасности, замдиректора ответил: «И тем, и другим».

В ходе конференции Леджетт также объяснил, почему спецслужба не оказала содействие ФБР в разблокировке iPhone, принадлежащего террористу из Сан-Бернардино. У АНБ есть строгий список источников информации, и конкретно эта модель устройства в него не входит. Спецслужба специализируется на технологиях, которыми пользуются преступники, а не на популярных гаджетах.

«Мы не работаем с каждым телефоном и его различными моделями. Если у нас нет плохого парня, пользующегося таким телефоном, мы с ним не работаем», - заявил Леджетт.Источник: Securitylab.ru

11 июня 2016

Американская армия проводит масштабные испытания по подавлению GPS-сигналов

Федеральное управление авиации США (FAA) выпустило официальное предупреждение, призвав граждан не удивляться перебоям в работе GPS, которые могут возникнуть в ближайшие дни. Судя по всему, американские военные проводят испытания некоего прибора или приборов, которые способны «глушить» GPS-сигналы. В зоне испытаний оказалось почти все западное побережье, во главе с одной из баз военно-морского флота США в пустыне Мохаве.

FAA сообщило, что проблемы GPS могут возникнуть 7, 9, 21, 23, 28 и 30 июня 2016 года, так как в каждый из этих дней, с 9.30 утра до 15.30 дня, будут проводиться некие военные испытания. При этом на земле вряд ли что-нибудь заметят: потенциальная потеря сигнала может происходить лишь на высоте 15 метров от земли (50 футов) и выше, и распространяется скорее на воздушные суда.

Представители Федерального управления авиации не рекомендуют пилотам (особенно частных реактивных самолетов бизнес-класса, таких как Embraer Phenom 300) показываться в зоне испытаний в указанные дни, так как у них могут возникнуть «проблемы обеспечения устойчивости и управляемости воздушного судна».

Карта, приведенная ниже, была опубликована FAA. На ней хорошо видно, что зона испытаний растянулась до самой границы со штатами Колорадо и Вайоминг.

Так как официальное предупреждение FAA не объясняет, что именно происходит, журналисты издания Gizmodo связались с Научно-исследовательским центром боевого применения морской авиации. К сожалению, получить ответы там тоже не удалось: хотя центре и сообщили, что знают об испытаниях, в подробности вдаваться не стали. Журналисты предполагают, что военные могут тестировать даже не мощную GPS-глушилку, но некую систему, противодействующую подавлению GPS-сигналов.

Фото: центр испытания вооружений авиации ВМС США Чайна Лейк, Wikipedia

Источник: «Хакер»

Ошибка в обновлении привела к сбою в работе мультимедийных систем автомобилей Lexus

Проблема затрагивает модели Lexus 2014-2016 года выпуска и Toyota Land Cruiser модельного ряда 2016 года.

В США владельцы ряда последних моделей автомобилей Lexus столкнулись проблемой в работе мультимедийных систем после обновления программного обеспечения. По сообщениям автовладельцев, после установки обновления у системы начинается циклическая перезагрузка. Проблема затрагивает модели Lexus 2014-2016 года выпуска и Toyota Land Cruiser модельного ряда 2016 года.

Сбой в работе мультимедийной системы никак не сказывается на функционировании другого оборудования автомобилей, но пользоваться радио и встроенным навигатором невозможно. Представили компании-производителя признали наличие проблемы. По их словам, она связана с некорректной обработкой микрокомпьютером навигационной системы ошибочных данных, предоставляемых информационным центром Lexus Enform. Как отмечается, исправить проблему можно путем удаления ошибочных данных и принудительной перезагрузки системы.

Сотрудники компании пока не могут сказать, удастся ли вернуть работоспособность оборудования при помощи еще одного обновления, или владельцам авто все же придется обратиться в дилерские центры.

Напомним, ранее специалисты компании Pen Test Partners взломали электровнедорожник Mitsubishi Outlander, проэксплуатировав уязвимость в модуле Wi-Fi. В результате исследователи получили возможность захватить управление автомобилем.

Источник: Securitylab.ru

Вибромотор смартфона можно использовать как микрофон для прослушки пользователей

Исследователи из Иллинойсского университета в Урбане-Шампейне представили способ, позволяющий превратить вибромотор обычного смартфона в аналог микрофона, который способен «слышать» и записывать все окружающие звуки. Новый метод атак исследователи назвали VibraPhone.

Создатели VibraPhone объясняют, что атака базируется на простом принципе: по сути, вибромотор — это динамик. Для шпионажа за пользователем может быть использован только электромагнитный вибромотор, который состоит из катушки с проволокой, внутри которой расположен магнитный сердечник. Именно сердечник создает вибрацию, когда на обмотку подается ток.

Так как микрофон, в определенном смысле, является «динамиком наоборот», исследователи решили попытаться записать звуки с помощью вибромотора. Для эксперимента использовался аппарат Samsung Galaxy S3, и для успешной реализации задуманного исследователям пришлось заменить схему, работающую с вибромотором аппарата. Таким образом, вряд ли мы в скором времени увидим применение атак VibraPhone в жизни. Ведь сначала злоумышленнику придется получить физический доступ к устройству жертвы и как следует над ним поработать.

Записать звук команде все-таки удалось, хотя качество записи получилось скверным. Дело в том, что вибромотор способен улавливать лишь колебания в нижней границе диапазона (2 кГц), тогда как высокие частоты он практически «не слышит». Исследователи попытались применить к записываемому аудио ряд алгоритмов, с целью улучшения качества конечного результата и восполнения недостатка высоких частот. Результат тоже получился далеким от идеала, но четыре из пяти человек сумели разобрать записанную вибромотором речь человека. Исследователи не стали продолжать экспериментировать с улучшением качества записи, но уверяют, что если продолжить работу в данном направлении, можно добиться значительных улучшений.

«Даже программа автоматического распознавания речи сумела разобрать большинство слов и фраз, особенно на высокой громкости», — рассказывают исследователи. — «Область применения для таких систем очень широка, начиная от вредоносной прослушки чужих разговоров, и заканчивая носимыми устройствами с голосовым управлением, или улучшенными микрофонами, которые используют вибромотор в качестве вспомогательной MIMO-антенны».

Ниже можно увидеть видеоролик, в подробностях демонстрирующий атаку. Почитать о VibraPhone также можно на официальном сайте университета и в докладе исследователей (PDF).

Источник: «Хакер»

Автокоррекция пароля без ущерба для безопасности

На первый взгляд кажется, что автокоррекция паролей — ужасная идея с точки зрения безопасности и очень невыгодный компромисс между безопасностью и удобством.

Тем не менее группа ученых из Корнуэлльского университета и Массачусетского технологического института вместе с инженером по безопасности из компании Dropbox пришла к выводу, что подобные модификации механизма аутентификации не снижают уровень безопасности.

Исследователи — Рахул Чаттерджи (Rahul Chatterjee), Ари Джулс (Ari Juels) и Томас Ристенпарт (Thomas Ristenpart) из Корнуэлльского университета, Аниш Аталие (Anish Athalye) из MIT и Девдатта Ахаве (Devdatta Akhawe) из Dropbox — презентовали свое исследование в научном труде «pASSWORD tYPOS and How to Correct Them Securely» («оПЕЧАТКИ в пАРОЛЯХ и безопасные методы их исправления») на недавно прошедшем симпозиуме IEEE, посвященном безопасности и приватности.

В статье описывается технология, которую ученые назвали «пароли, терпимые к опечаткам»; она делает ввод пароля более удобным, но при этом не снижает уровень безопасности. Как выявили ученые, существуют три основные причины, по которым пользователи делают опечатки при вводе пароля: случайное нажатие клавиши CapsLock, случайный ввод первой заглавной буквы, добавление или удаление символов в начале или в конце пароля.

Используя метод автокоррекции, исследователи смогли снизить количество частых ошибок при вводе пароля и таким образом сделать жизнь пользователей чуть легче.

«Как показал эксперимент, почти 10% попыток ввода пароля неудачны из-за нескольких типичных и легко исправляемых опечаток — например, неправильный регистр, — пишут исследователи. — Мы демонстрируем, что автоматическое исправление некоторых из них может сократить количество попыток ввода пароля для большой группы пользователей и повысить успешность процесса на дополнительные 3%».

Facebook уже использует подобную схему, исправляя регистр в пароле. Именно это и вдохновило ученых заняться более глубокой проработкой проблемы.

«В тот момент мы все считали, что это плохо с точки зрения безопасности, — говорит Ристенпарт. — Но если использовать автокоррекцию только для ограниченного числа типичных опечаток, это не окажет никакого негативного воздействия на уровень безопасности».

Эксперимент осуществлялся на инфраструктуре Dropbox (без фиксации паролей или изменения политики аутентификации); ученые в течение 24 часов фиксировали наиболее частые опечатки, а затем проводили тот же самый «забег», но исправляя опечатки. В результате процесс входа в аккаунт заметно улучшился — за счет коррекции всего лишь трех типов опечаток.

Затем исследователи разработали два редактора паролей: терпимый к опечаткам и «нестрогий».

«Нестрогий редактор основан на существующей системе точных совпадений (например, сопоставляет «посоленные» bcrypt-хеши). Система превращается в «нестрогую», так как при сопоставлении допускает небольшое количество незначительных исправлений введенного пароля, — пишут исследователи. — Это позволяет создавать системы аутентификации, терпимые к опечаткам, но при компрометации сервера проверка на соответствие остается «жесткой» (хранимые значения соответствий остаются неизменными). Мы уделяем основное внимание анализу попыток подбора пароля онлайн и увеличиваем вероятность совпадения за счет ограниченного количества допущений».

Ристенпарт отметил, что при брутфорс-атаках хакеры могут использовать особенности метода и добиться успеха, если пароль изначально слабый и легко подбирается.

«Вероятность опечаток в изначально [слабых] паролях очень низкая», — сказал ученый.

По словам Ристенпарта, предложенная система требует доработок — например, добавления автокоррекции при перестановке букв (что часто случается при использовании длинных сложных паролей). «Мы хотим применить подход к другим типам опечаток и разработать соответственный механизм автокоррекции», — добавил он.

Источник: Threatpost | Новости ИБ

Fortinet и Nozomi Networks совместно создают систему защиты АСУ ТП

Fortinet и Nozomi Networks, совместно работают над инновационным средством защиты автоматизированных систем управления технологическими процессами (ICS). Согласно результатам исследования, сети организаций, обеспечивающих работу критически важных объектов, постоянно подвергаются кибератакам.

По мере усложнения атак и роста их количества перед операторами инфраструктур таких объектов, занятыми в коммунальных предприятиях, организациях транспорта, предприятиях добывающей промышленности и других сферах, встает задача устранения уязвимостей систем безопасности, которая со временем лишь усугубляется.

Отчасти это - последствие закономерного сближения эксплуатационных (OT) и информационных технологий (IT). Эта тенденция делает промышленные системы управления (ICS) уязвимыми для тех же киберугроз, что и обычные ИТ-сети. В то время как отрицательные последствия нарушений безопасности для большинства ИТ-систем сводятся к материальным потерям, атаки на системы ICS также чреваты уничтожением оборудования, и представляют собой угрозу для национальной безопасности и человеческих жизней.

Большинство технологий, лежащих в основе систем ICS, отличаются повышенной надежностью, однако их разработчики не предусмотрели возможность доступа к ним из удаленных сетей. Для решения проблем безопасности систем ICS необходимо средство, разработанное на основе передовых технологий обеспечения безопасности ИТ-сетей с учетом принципов функционирования систем ICS, их внутренних процедур и протоколов.

Клиенты в сфере промышленного производства получают возможность воспользоваться всеми преимуществами обширного опыта компании Fortinet в области разработки инфраструктур кибербезопасности и созданных компанией Nozomi Networks технологий глубокого анализа сетей ICS, протоколов и поведения устройств. Совместная работа компаний Nozomi Networks и Fortinet способствует более эффективной защите наиболее важных ресурсов промышленных предприятий от посягательств киберпреступников и небрежности сотрудников, непреднамеренно создающих уязвимости в системах ICS.

- Адаптивная система сетевой безопасности Fortinet поддерживает реализацию детализированных политик безопасности на основе таких факторов, как идентификация пользователей, приложений, расположения и типов устройств.

- Межсетевой экран FortiGate реализуюет функцию сквозной сегментации сети ICS, которая подстраивается под размеры крупных систем ICS и обеспечивает их безопасность благодаря более эффективному отслеживанию.

- Инфраструктура Fortinet Advanced Persistent Threat Protection Framework служит для обнаружения и анализа современных атак, которые могут обойти традиционные средства защиты, функционирующие на основе сигнатур вредоносного ПО.

- Межсетевые экраны следующего поколения FortiGate в защищенном исполнении выдерживают воздействие экстремальных температур и прекрасно подходят для развертывания в условиях сурового климата и в опасных зонах, где нередко располагаются удаленные среды ICS.

- Nozomi SCADAguardian — это решение для защиты сети и отслеживания ее состояния, разработанное специально для систем ICS. Это самообучающееся решение встраивается в систему ICS, создаёт настраиваемые профили обеспечения безопасности и автоматически выявляет аномалии. Кроме того, оно непрерывно отслеживает базовые производственные процессы на самом глубоком уровне с помощью инновационной технологии виртуального образа промышленной сети.

Источник: Anti-Malware.ru

08 июня 2016

Обнаружен способ получения ключей шифрования с помощью микрофона мобильного устройства

С помощью микрофона мобильного устройства можно получить 4096-битный ключ на расстоянии 30 см.

Получение секретных ключей шифрования путем анализа того, как функционирует компьютер или мобильное устройство, не является чем-то новым, однако подобная техника всегда считалась непрактичной. Согласно исследованию экспертов Тель-Авивского университета, на самом деле все не так сложно, как кажется.

Известно, что получить ключ можно, используя незначительные колебания электрического тока во время процесса шифрования или издаваемые системой звуки, но для этого потребуется дорогостоящее оборудование и много времени. Если верить исследователям Тель-Авивского университета, с помощью сравнительно недорого инструмента им удалось получить 4096-битные ключи шифрования на расстоянии около 10 м от компьютера.

Как пояснили эксперты, успехом эксперимента они обязаны акустике. Во время процесса шифрования из-за проходящего тока электромагнитные катушки издают высокочастотный звук. С помощью параболического микрофона исследователи уловили этот звук на расстоянии 10 м. Безусловно, из-за громоздкой аппаратуры сложно оставаться незамеченным, поэтому они решили повторить тот же трюк, но уже используя микрофон мобильного устройства, расположенного на расстоянии 30 см. В обоих случаях требуемое для получения 4096-битного ключа шифрования время прослушки составило 1 час.

Источник: Securitylab.ru

Физическая изоляция бесполезна против атак на SCADA-системы

Эксперт по безопасности приравнял физическую изоляцию к борьбе с ветряными мельницами.

После атак на украинскую электроэнергетическую компанию в декабре прошлого года в качестве меры по предотвращению подобных инцидентов эксперты стали рассматривать физическую изоляцию SCADA-систем. Тем не менее, как уверяет Файзел Лакхани (Faizel Lakhani), стоявший у истоков технологии SCADA, физическая изоляция равносильна борьбе с ветряными мельницами.

«Большинство SCADA-систем теоретически являются изолированными, однако они все равно не полностью отключены от сети, - сообщил эксперт в беседе с журналистами The Register. – Кроме того, существуют способы обхода изоляции из-за некорректной настройки систем, наличия тестовых ссылок или потому что кто-то настроил Wi-Fi мост».

По словам Лакхани, использующиеся на предприятиях электроэнергетического сектора системы управления создавались без учета безопасности. «Они разрабатывались для управления напряжением электрического тока - и это все, что они делают по сей день», - уверен эксперт.

Как пояснил эксперт, изначально технология SCADA основывалась на устаревших по нынешним меркам протоколах, а системы изначально создавались с возможностью подключения друг к другу, но не к интернету. Однако повсеместно используемый протокол TCP/IP за последние 15 лет добрался и до SCADA-систем. В мире интернета практически все подключено, а значит, не может считаться безопасным, уверен эксперт.Источник: Securitylab.ru

[уязвимость] В оборудовании Siklu EtherHaul выявлен общедоступный root-бэкдор

[уязвимость] Исследователи взломали электровнедорожник Mitsubishi Outlander

Как обойти двухфакторную авторизацию в Telegram? И почему безопасность WhatsApp, Signal и Telegram равна?

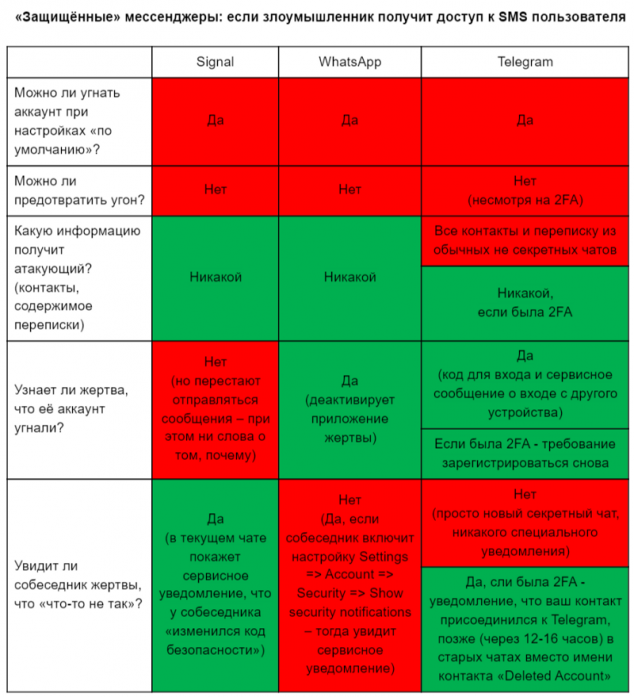

В ночь на 29 апреля 2016 года Telegram-переписку двух абонентов МТС взломали, якобы при помощи перехвата SMS. Из опубликованных документов«МТСовской» розницы следовало,что оператор отключал-подключал жертвам SMS. То есть взломщик,кто бы он не был,мог пользоваться для взлома именно SMS. Двухфакторной авторизацией жертвы не пользовались → Roem.ruКакую информацию получит взломщик после взлома того или иного мессенджера?

- WhatsApp: никакую,«голый» аккаунт.

- Signal: никакую,«голый» аккаунт.

- Telegram: все контакты из несекретных чатов,всю переписку из несекретных чатов. Из секретных чатов не получает ничего.

- Telegram(при активной двухфакторной авторизации): никакую,«голый» аккаунт.

- … атакующий вводит код из SMS и узнает,что в настройках аккаунта включена двухфакторная авторизация и что ему нужно ввести пароль. Далее атакующий притворяется,будто он забыл пароль — «Forgot password?» Тут атакующему сообщают,что код восстановления отправлен на электронную почту(если жертва при включении двухфакторной авторизации указала адрес электронной почты)

- Атакующий нажимает«ok» и видит окошко,куда нужно ввести код для сброса пароля,который был отправлен на электронную почту. Тут атакующий говорит,что у него проблемы с доступом к своей почте — «Having trouble accessing your e-mail?». Тогда Telegram предлагает«reset your account»

- Атакующий нажимает«RESET» и Telegram просит указать имя для«переустановленного» аккаунта

- Собственно,все,атакующий успешно угнал аккаунт: он вошел под номером телефона жертвы и может писать от ее имени сообщения

Польза от двухфакторной авторизации в Telegram — чтобы атакующий не получил переписку из обычных(не секретных) чатов. Однако он сможет выдавать себя за другого человека(хотя и не идеально). Получается,что единственная польза от двухфакторной авторизации в Telegram — чтобы атакующий не получил переписку из обычных(не секретных) чатов.Дополнительно Костинян описал то,что во время взлома видит жертва.

Павел Дуров,руководитель мессенджера Telegram,после известного взлома пары абонентов МТС,порекомендовал избегать услуг сотовых операторов из неадекватных юрисдикций. Его совет относится,скорее,к вопросу сокрытия переписки,а не к вопросам защиты мессенджера от «угона»:

Есть двухфакторная авторизация(пароль на аккаунт), аккаунт привязан к SIM-карте адекватной юрисдикции,наиболее деликатные моменты обсуждаются в секретных чатах. В принципе,любая из этих мер по отдельности позволяет защитить важную информацию.P. S. Популярнейший мессенджер России — Viber. В апреле 2016 года это приложение доказало, что акцент на безопасности не нужен для завоевания популярности.

Источник: Roem.ru — Все новости

06 июня 2016

[ZLONOV.ru] Как я 4 минуты был стартапером

Пост Как я 4 минуты был стартапером опубликован на сайте ZLONOV.ru

Вы можете подписаться на обновления напрямую: RSS-лента

Презентации и документы: SlideShare

Ссылка на Twitter: @zlonov

05 июня 2016

Вредоносное ПО Irongate для SCADA-систем имеет схожие черты с Stuxnet

Irongate использует технику атаки на системы управления, впервые зафиксированную с появлением Stuxnet.

Эксперты компании FireEye сообщили о новом семействе вредоносного ПО Irongate для SCADA-систем, имеющем схожие черты с печально известным червем Stuxnet. Обнаруженные исследователями образцы разработаны специально для манипуляций с определенными процессами в симулированной среде системы управления Siemens.

Эксперты выявили образцы вредоносного ПО на VirusTotal. Два из них были загружены различными источниками еще в 2014 году, однако ни один представленный на VirusTotal производитель антивирусных решений не отметил их как вредоносные. Компьютерная команда экстренной готовности Siemens (ProductCERT) подтвердила, что Irongate непригоден для функционирующих в настоящее время контроллеров Siemens и не эксплуатирует уязвимости в продуктах компании.

Исследователи затрудняются связать вредонос с какой-либо определенной кампанией или хакерской группировкой. По их данным, Irongate был разработан в качестве PoC-кода или в исследовательских целях.

Вредоносное ПО использует технику атаки на системы управления, впервые зафиксированную с появлением Stuxnet, но только в симулированной среде. Irongate позволяет осуществлять атаку «человек посередине» на процесс ввода/вывода, а также атаковать ПО оператора процесса. С его помощью злоумышленник может изменять настройки контроллеров без ведома оператора системы. Еще одной общей чертой с Stuxnet является способность обходить обнаружение. Stuxnet может определять наличие антивируса, а Irongate – виртуальной машины.Источник: Securitylab.ru

[уязвимость] В оборудовании компаний Moxa и ABB обнаружены опасные уязвимости

03 июня 2016

[инцидент] Irongate - Загадочный последователь Stuxnet атакует промышленную автоматику

02 июня 2016

Похоже Facebook следит за своими пользователями похлеще любой разведки

В мобильном приложении Facebook для территории США в 2014 году появилась функция сбора информации о происходящем вокруг. Разработчики приложения тогда утверждали, что она работает таким образом: приложение отслеживает чем в данный момент занимается пользователь (например, слушает музыку или смотрит кино) и предлагает ему поделиться этим с друзьями (никогда этого не понимал, зачем делиться тем, какую музыку ты в данную секунду слушаешь и т.д.).

На днях эта история получила продолжение в ещё более пугающем ключе. Профессор Келли Барнс, эксперт по массовым коммуникациям из Университета Южной Флориды, на своём опыте доказала, что Facebook не только собирает информацию о текущих действиях и запоминает ваши интересы. Он ещё и подслушивает за пользователями при помощи микрофона. Келли утверждает, что эта секретная фича способствует более точному подбору рекламы в социальной сети и её дочерних компаниях.

Чтобы проверить состоятельность своей гипотезы, Келли говорила рядом со смартфоном, на котором было открыто приложение, при чём говорила заранее выбранные фразы из которых можно было бы сделать поисковые запросы. Результат не заставил себя долго ждать. Тут же приложение стало генерировать рекламу, которая в точности соответствовала её тестовым разговорам.

После этого открытия и публичного его освещения, стали появляться другие сообщения пользователей, которые утверждали, что тоже получают рекламу вещей (или услуг), о которых только вскользь упоминали кому-то в разговоре.

Facebook, в свою очередь, заявил, что они действительно используют микрофон, чтобы определять, что происходит вокруг смартфона, прослушка идёт не всегда и распространяется только на ваши интересы, чтобы делиться ими в ленте, более того, эту функцию можно отключить в настройках. Представители компании подчеркнули, что ни о какой рекламе речь не идёт. Но разве мы им так просто можем поверить?

Источник: Wylsacom